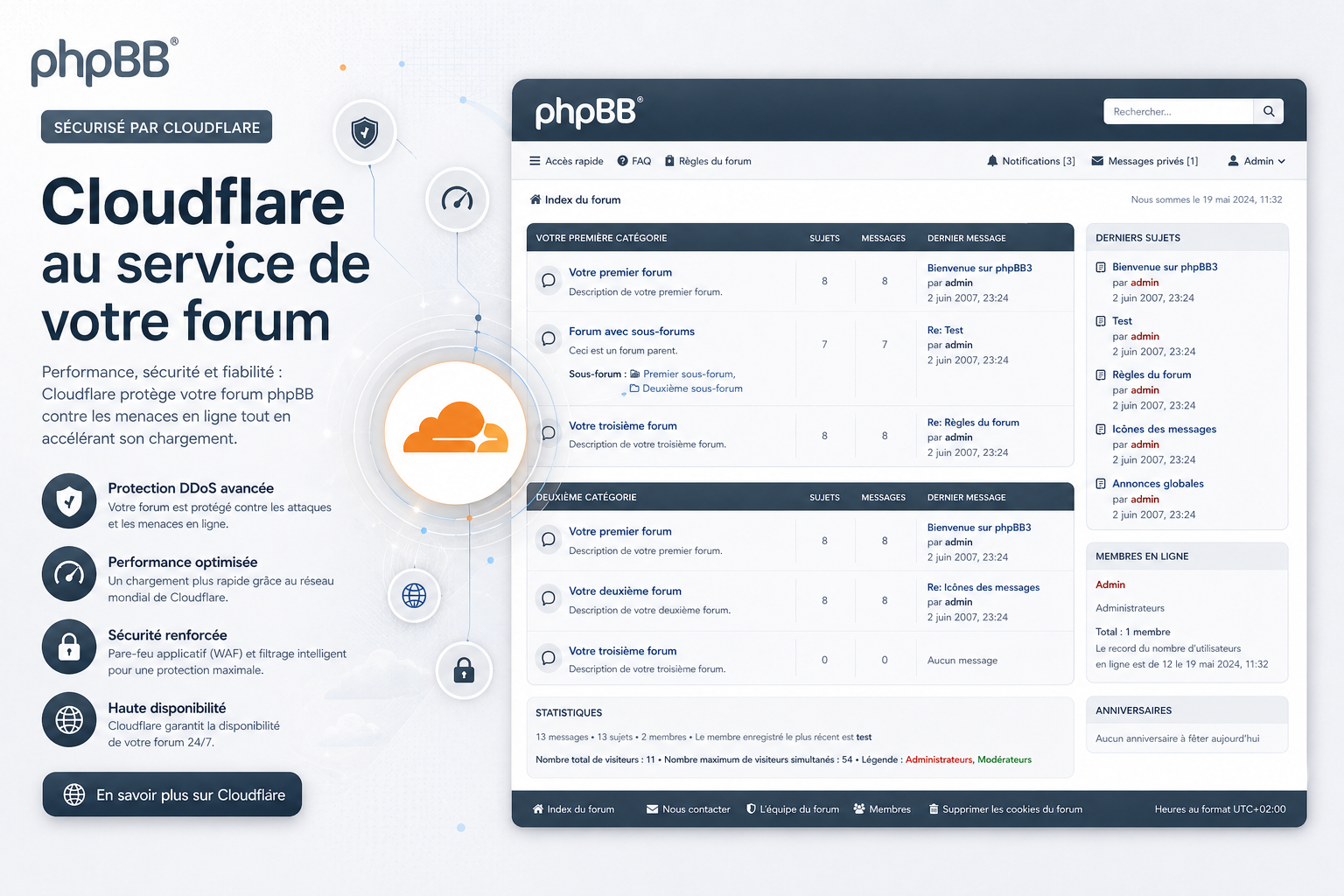

#4 Cloudflare

Cloudflare est une couche de défense extrêmement puissante et complète pour de nombreux types de menaces en ligne, et pour de nombreuses organisations, c’est sans doute l’une des meilleures solutions disponibles pour son prix et ses fonctionnalités.

Cependant, certains la considère comme « la meilleure défense »…

Cependant, certains la considère comme « la meilleure défense »…

#5 Blocage des mauvais robots (Honeypot)

Oui, les pots de miel peuvent être un outil très bon et efficace contre de nombreux types de « mauvais robots », mais ils ne sont généralement pas une alternative complète et autonome pour toutes les menaces. Ils sont mieux utilisés dans le cadre d’une stratégie de sécurité à plusieurs niveaux.

Un pot de miel comme…

Un pot de miel comme…